.de-Domains zeitweise nicht erreichbar: Was Website-Betreiber aus der DNS-Störung lernen können

Am Abend des 5. Mai 2026 waren zahlreiche .de-Domains zeitweise nicht oder nur eingeschränkt erreichbar. Für viele Nutzer sah es zunächst nach einem klassischen Hosting-Ausfall aus: Webseiten luden nicht, Apps funktionierten nicht zuverlässig und teilweise konnten auch E-Mails nicht zugestellt werden.

Die Ursache lag jedoch nicht bei einzelnen Webhostern oder Internetanbietern, sondern an einem Problem auf DNS-Ebene bei der .de-Zone. Damit war eine zentrale Infrastruktur betroffen, die dafür sorgt, dass eine Domain wie hosttest.de überhaupt in die passende IP-Adresse übersetzt werden kann.

Marco | 07.05.2026

Marco | 07.05.2026

via Gemini

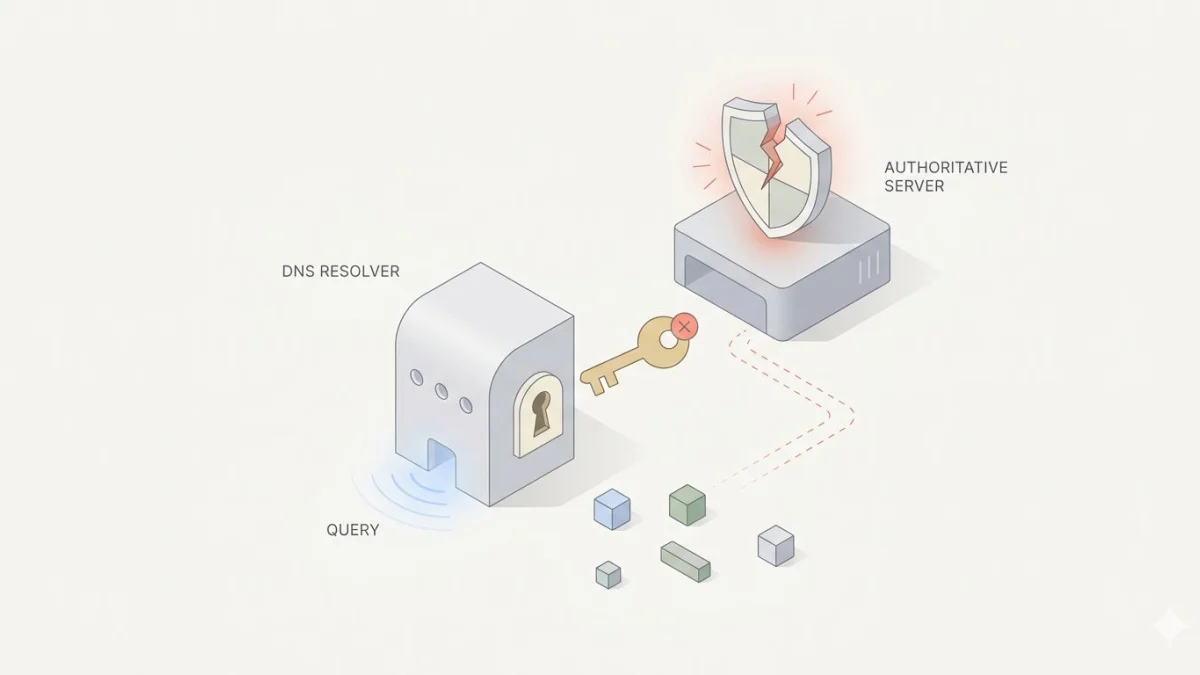

Fehlerhafte DNSSEC‑Signaturen in der .de‑Zone führten zu SERVFAIL‑Antworten bei validierenden Resolvern, sodass viele .de‑Domains trotz funktionierender Webserver und korrekter Hosting‑Konfiguration nicht aufgelöst wurden. Der Vorfall macht die Notwendigkeit von DNS‑zentriertem Monitoring, klaren Incident‑Prozessen und Kenntnis des Resolver‑Verhaltens deutlich.

- Ursache und Wirkung: Fehlerhafte Signaturen auf TLD‑Ebene (DNSSEC) führen bei Resolvers mit aktiver Validation zu SERVFAIL, sodass Ausfallbild identisch zu klassischem Hosting‑Ausfall wirkt, obwohl Webserver, Zone und Nameserver intakt sind.

- Monitoringanforderungen: Monitoring muss über HTTP/HTTPS hinausgehen und aktive DNS‑Auflösungstests (inkl. DNSSEC‑Validation), Nameserver‑Antworten, MX‑Checks und verteilte Probes umfassen, um zwischen lokalem Hoster‑Problem und Registry/TLD‑Störung zu unterscheiden.

- Incident Handling & Maßnahmen: Caching/“serve stale”‑Effekte sowie mögliche temporäre Maßnahmen (z. B. Negative Trust Anchor/Deaktivierung der Validation) sind zu kennen; Statusseiten, schnelle Kundenkommunikation und klare Eskalationswege zur Registry sind Pflicht, temporäre Validierungsabschaltungen aber nur nach Risikoabwägung einsetzen.

Was war passiert?

Normalerweise läuft der Aufruf einer Website im Hintergrund in mehreren Schritten ab. Gibt ein Nutzer eine Domain ein, fragt der Rechner oder Router einen DNS-Resolver an. Dieser ermittelt, welche IP-Adresse zur Domain gehört. Erst danach kann der Browser die eigentliche Website vom Webserver laden.

Bei der .de-Störung war genau diese Namensauflösung gestört. DNS-Server erhielten bei der Auflösung vieler .de-Domains Fehlermeldungen. Besonders relevant: Das Problem ließ sich für Nutzer zunächst nicht einfach dadurch umgehen, dass ein anderer DNS-Anbieter wie Google DNS oder Cloudflare 1.1.1.1 verwendet wurde. Betroffen waren grundsätzlich alle DNS-Resolver, die DNSSEC-Validierung aktiv nutzten.

Der Vorfall wird von der DENIC so eingeordnet, dass ab etwa 22:00 Uhr am 5. Mai 2026 fehlerhafte DNSSEC-Signaturen für die .de-Zone veröffentlicht wurden. Validierende Resolver mussten diese Antworten verwerfen und mit SERVFAIL reagieren. Dadurch konnten betroffene Domains aus Sicht vieler Nutzer nicht mehr korrekt aufgelöst werden.

Warum das für Website-Betreiber so relevant ist

Für Website-Betreiber ist der Vorfall vor allem deshalb wichtig, weil er zeigt: Eine Website kann ausfallen, obwohl der eigene Server problemlos läuft.

Viele denken bei Nichterreichbarkeit zuerst an klassische Ursachen wie:

- Serverausfall beim Webhoster

- defekte Website oder fehlerhaftes CMS-Update

- SSL-Zertifikat abgelaufen

- DNS-Zone beim Anbieter falsch konfiguriert

- Problem beim eigenen Internetanschluss

Der .de-Vorfall zeigt jedoch eine weitere Ebene: Auch die übergeordnete Domain-Infrastruktur kann betroffen sein. In diesem Fall lag das Problem nicht in der individuellen DNS-Zone einer einzelnen Domain, sondern auf Ebene der .de-Top-Level-Domain.

Das macht die Fehlersuche deutlich schwieriger. Denn aus Sicht des Nutzers sieht alles gleich aus: Die Website ist nicht erreichbar. Ob dahinter ein Ausfall des eigenen Webhosting, ein DNS-Problem beim Anbieter, ein Registry-Problem oder ein lokales Resolver-Problem steckt, ist für Laien kaum zu erkennen.

DNSSEC: Sicherheitsfunktion mit großer Wirkung

DNSSEC soll DNS-Antworten kryptografisch absichern. Vereinfacht gesagt prüft ein DNS-Resolver, ob die Antwort wirklich zur jeweiligen Zone gehört und nicht unterwegs manipuliert wurde. DNSSEC dient also nicht der Verschlüsselung, sondern der Integrität. Die DNS-Antwort bleibt sichtbar, ihre Echtheit kann aber über digitale Signaturen überprüft werden. Genau diese Signaturprüfung wurde bei der .de-Störung zum Problem: Waren die Signaturen fehlerhaft, durften validierende Resolver die Antworten nicht mehr akzeptieren.

Das bedeutet aber nicht, dass DNSSEC grundsätzlich gescheitert ist. Vielmehr zeigt der Vorfall, dass Sicherheitsmechanismen im DNS sehr sorgfältig betrieben werden müssen. Wenn ein Fehler auf hoher Ebene der DNS-Hierarchie passiert, kann er sich auf sehr viele Domains gleichzeitig auswirken.

Tipp: Anfang des Jahres hatten wir auf der domain pulse 26 in St. Gallen mit Tom Keller von der DENIC unter anderem über den Betrieb der kritischen Infrastruktur gesprochen.

Warum manche Seiten noch erreichbar waren

Interessant ist auch, dass die Störung nicht überall gleich sichtbar war. Manche Nutzer konnten bestimmte .de-Domains noch aufrufen, andere nicht.

Ein Grund dafür liegt im DNS-Caching. DNS-Resolver speichern Antworten für eine bestimmte Zeit zwischen. Wenn eine Domain kurz vor der Störung bereits abgefragt wurde, konnte die IP-Adresse noch im Cache liegen. In solchen Fällen war die Website unter Umständen weiterhin erreichbar.

Zudem kann hier auch das Prinzip „Serve Stale“ greifen. Dabei können Resolver unter bestimmten Bedingungen abgelaufene, aber zuvor gültige DNS-Antworten weiter ausliefern, wenn eine frische Abfrage fehlschlägt. Dadurch wurde die Wirkung der Störung teilweise abgefedert. Ohne solche Mechanismen wäre der Ausfall für viele Nutzer noch deutlicher spürbar gewesen.

Warum ein Wechsel des DNS-Anbieters nicht immer hilft

Bei vielen DNS-Problemen kann es helfen, einen anderen Resolver zu verwenden, etwa Google DNS, Cloudflare oder Quad9. Bei diesem Vorfall war das aber nur eingeschränkt möglich.

Der Grund: Wenn die fehlerhafte Signatur aus der .de-Zone selbst kommt, erhalten verschiedene DNS-Anbieter im Kern dieselbe fehlerhafte Grundlage. Resolver mit aktiver DNSSEC-Prüfung müssen diese Antworten ablehnen.

Der Anbieter Cloudflare hatte später eine temporäre Gegenmaßnahme eingesetzt. Der Anbieter behandelte .de zeitweise so, als wäre die Zone nicht DNSSEC-signiert. Technisch entsprach dies laut Cloudflare der Wirkung eines Negative Trust Anchors. Dadurch konnte 1.1.1.1 .de-Domains wieder auflösen, allerdings bewusst ohne DNSSEC-Validierung für die betroffene Zone. Cloudflare bezeichnet diese Entscheidung selbst als Abwägung zwischen Erreichbarkeit und Sicherheitsprüfung.

Was bedeutet das für Kunden von Webhostern?

Für normale Hosting-Kunden ist die wichtigste Erkenntnis: Nicht jede Nichterreichbarkeit ist automatisch ein Fehler des Webhosters.

Ein Webhoster kann in einem solchen Szenario technisch alles richtig machen:

- Der Webserver läuft.

- Die Website-Dateien sind erreichbar.

- Das SSL-Zertifikat ist gültig.

- Die Nameserver des Hosters funktionieren.

- Die Domain-Zone ist korrekt eingerichtet.

Trotzdem kann die Website für viele Nutzer nicht erreichbar sein, wenn die Auflösung auf übergeordneter DNS-Ebene scheitert.

Für Support-Teams von Hostern ist das ebenfalls herausfordernd. Kunden sehen nur den Ausfall und wenden sich verständlicherweise an ihren Anbieter. Der Hoster muss dann schnell unterscheiden können, ob das Problem im eigenen Verantwortungsbereich liegt oder ob eine externe Infrastruktur betroffen ist.

Was Website-Betreiber daraus lernen können

Der Vorfall zeigt, wie wichtig ein grundlegendes Verständnis der technischen Kette hinter einer Website ist. Eine Domain ist nicht nur ein Name, sondern Teil einer mehrstufigen Infrastruktur.

Zur Erreichbarkeit einer Website gehören unter anderem:

- Domain-Registrierung

- Nameserver

- DNS-Zone

- DNSSEC-Konfiguration

- Registry-Infrastruktur der Top-Level-Domain

- DNS-Resolver der Nutzer

- Webserver

- SSL-Zertifikat

- Anwendung oder CMS

Fällt eine dieser Ebenen aus, kann die Website unerreichbar werden. Für Betreiber ist deshalb wichtig, Ausfälle nicht nur pauschal als „Hosting-Problem“ zu betrachten, sondern die Ursache genauer einzugrenzen.

Monitoring sollte mehr als nur den Webserver prüfen

Klassisches Uptime-Monitoring prüft meist, ob eine Website per HTTP oder HTTPS erreichbar ist. Das ist wichtig, reicht aber nicht immer aus.

Gerade der .de-Vorfall zeigt, dass zusätzlich auch DNS-Aspekte relevant sind. Sinnvoll sind daher Monitoring-Lösungen, die nicht nur den Webserver prüfen, sondern auch weitere technische Ebenen im Blick behalten:

- Erreichbarkeit der Website

- DNS-Auflösung der Domain

- SSL-Zertifikate und Ablaufdaten

- Nameserver-Antworten

- HTTP-Statuscodes

- Ladezeiten

- externe Statusmeldungen wichtiger Infrastruktur-Anbieter

Noch wichtiger ist die richtige Interpretation der Warnmeldung. Wenn viele .de-Domains gleichzeitig betroffen sind, liegt die Ursache wahrscheinlich nicht beim einzelnen Webhoster. Ein gutes Monitoring hilft in solchen Situationen dabei, schneller zwischen lokalem Problem, Hosting-Problem und übergreifender DNS-Störung zu unterscheiden.

In eigener Sache: Lass dich von hosttest Plus jederzeit und kostenlos über Ausfälle informieren - via Mail, SMS oder Anruf.

Auch E-Mail kann betroffen sein

DNS wird nicht nur für Webseiten benötigt. Auch E-Mail-Dienste hängen an DNS-Einträgen. Wenn eine Domain nicht korrekt aufgelöst werden kann, können auch Mailserver, MX-Einträge oder andere domainbezogene Dienste betroffen sein.

Für Unternehmen ist das besonders kritisch. Eine nicht erreichbare Website ist bereits problematisch. Wenn zusätzlich E-Mails nicht zuverlässig zugestellt werden können, betrifft das Kundenkommunikation, Bestellungen, Support-Anfragen und interne Abläufe.

Warum Statusseiten und transparente Kommunikation wichtig sind

Bei einem übergreifenden Infrastrukturproblem ist schnelle Kommunikation entscheidend. Website-Betreiber müssen wissen, ob sie selbst handeln müssen oder ob sie auf die Behebung durch eine zentrale Stelle warten müssen.

Heise dokumentierte den Vorfall sehr früh mit konkreten technischen Hinweisen und verwies unter anderem auf fehlerhafte DNSSEC-Signaturen. Cloudflare lieferte später eine technische Nachanalyse mit Einblicken in Resolver-Verhalten, Caching, SERVFAIL-Antworten und temporäre Gegenmaßnahmen. Für Betreiber, Agenturen und Hoster sind solche Einordnungen wichtig, weil sie helfen, die Lage korrekt zu bewerten.

Auch für Webhoster ergibt sich daraus eine klare Aufgabe: Bei größeren externen Störungen sollten Kunden möglichst schnell informiert werden, selbst wenn die Ursache nicht beim Hoster selbst liegt. Das reduziert Support-Anfragen und schafft Vertrauen.

Fazit: Die .de-Störung war mehr als nur eine technische Panne

Die zeitweise Nichterreichbarkeit vieler .de-Domains war kein gewöhnlicher Hosting-Ausfall. Sie war ein Beispiel dafür, wie abhängig Websites von zentralen DNS-Strukturen sind.

Für Domain- und Hosting-Nutzer ist die wichtigste Lehre: Eine Website besteht nicht nur aus dem Webspace allein. Domain, DNS, DNSSEC, Resolver und Registry-Infrastruktur sind genauso entscheidend für die Erreichbarkeit.

Webhosting-Kunden sollten deshalb nicht nur auf Speicherplatz, Preis und Support achten, sondern auch darauf, wie professionell ein Anbieter mit DNS, Monitoring, Statusmeldungen und technischer Kommunikation umgeht. Denn im Ernstfall zählt nicht nur, dass ein Anbieter seine eigene Infrastruktur im Griff hat. Entscheidend ist auch, wie schnell er externe Störungen erkennt, einordnet und seine Kunden informiert.

Schreibe einen Kommentar

- Sicherheit

Tags zu diesem Artikel

Weitere Webhoster

Weitere interessante Artikel

Sicherheitslücke in cPanel: Was Website-Betreiber jetzt wissen sollten

Eine kritische Sicherheitslücke in cPanel und WHM sorgt aktuell für Aufsehen in der Hosting-Branche. Hier erfährst du, w...